| Справка | Сообщество | Календарь | Сообщения за день | Поиск |

|

|

#1 |

|

ADMINISTRATOR

|

Троян в приложении для Linux

Сайт freedownloadmanager[.]org предлагал безопасную версию программы для Linux, известной как Free Download Manager. Начиная с 2020 года, тот же домен время от времени перенаправлял пользователей на домен deb.fdmpkg[.]org, который обслуживал уже вредоносную версию программы. Читать дальше...Версия, доступная на вредоносном домене, содержала скрипт, который загружал два исполняемых файла по адресам /var/tmp/crond и /var/tmp/bs, передает ArsTechnica. Затем скрипт использовал планировщик задач cron, чтобы заставить файл в /var/tmp/crond запускаться каждые 10 минут. Таким образом, устройства, на которых была установлена вредоносная версия Free Download Manager, навсегда получали бэкдор.

Получив доступ к IP-адресу вредоносного домена, бэкдор запускал обратную оболочку, которая давала злоумышленникам удаленно управлять зараженным устройством. Вредоносное ПО заметили исследователи из Kaspersky (компания находится под санкциями в Украине), затем они запустили бэкдор на лабораторном устройстве, чтобы наблюдать за его поведением. Этот троян собирает данные о системной информации, историю просмотров, сохраненные пароли, файлы криптовалютных кошельков, а также учетные данные для облачных сервисов (AWS, Google Cloud, Oracle Cloud Infrastructure, Azure).Троян в приложении для Linux 3 года похищал пароли, и его не заметили По неизвестным причинам троян перестал распространяться в 2022 году. Однако этот инцидент ставит вопрос относительно утверждения, что на Linux вирусов не существует, а если и существуют, то еще надо хорошо постараться, чтобы его запустить. [свернуть]

__________________

uClan Ustym 4K PRO,uClan B6 FULL HD,uClan X96 mini SMART TV,Xiaomi Mi TV 4S 43" UHD 4K,Xiaomi Mi TV Q1E 55'' UHD 4K , Strong 2100(15W-95E) |

|

|

Ответить с цитированием Ответить с цитированием

|

|

| INFO: | Здесь что-то будет |

|

|

#2 |

|

ADMINISTRATOR

|

Linux-бэкдор от китайских хакеров

Исследователи обнаружили невиданный ранее бэкдор для Linux, который используется злоумышленниками, связанными с китайским правительством. Читать дальше...Он происходит от бэкдора для Windows под названием Trochilus, который впервые был обнаружен в 2015 году исследователями из Arbor Networks, ныне известной как Netscout, передает ArsTechnica.

Исследователи из британской компании NHS Digital утверждают, что Trochilus был разработан группой APT10, связанной с китайским правительством, также известной под названиями Stone Panda и MenuPass. Впоследствии его использовали другие группы, а его исходный код уже более шести лет доступен на GitHub. Trochilus был замечен в кампаниях, которые использовали отдельную часть вредоносного программного обеспечения, известную как RedLeaves. В июне исследователи из компании Trend Micro обнаружили зашифрованный двоичный файл на сервере, что использовался группой, за которой они следили с 2021 года. Проведя поиск в VirusTotal по названию файла libmonitor.so.2, исследователи нашли исполняемый файл Linux под названием mkmon. Он содержал учетные данные, с помощью которых расшифровали файл libmonitor.so.2, что позволило исследователям сделать вывод, что mkmon — это установочный файл libmonitor.so.2. Вредоносное программное обеспечение для Linux портировало несколько функций, найденных в Trochilus, и объединило их с новой реализацией Socket Secure (SOCKS). Исследователи Trend Micro назвали свое открытие SprySOCKS, где spry означает быстрое поведение. SprySOCKS реализует обычные возможности бэкдора, включая сбор системной информации, открытие интерактивной удаленной оболочки для управления скомпрометированными системами, создание списка сетевых соединений и создание прокси-сервера на основе протокола SOCKS для загрузки файлов и других данных между скомпрометированной системой и подконтрольным злоумышленнику командным сервером. Trend Micro связывает SprySOCKS с субъектом угрозы Earth Lusca. Исследователи обнаружили группу в 2021 году. Earth Lusca нацелена на организации по всему миру, в первую очередь на правительства стран Азии. Она использует социальную инженерию, чтобы заманивать жертв на сайты-«водопои», где их заражают вредоносным программным обеспечением. Кроме интереса к шпионской деятельности, Earth Lusca, похоже, имеет финансовую мотивацию, нацелившись на компании, занимающиеся азартными играми и криптовалютами. [свернуть]

__________________

uClan Ustym 4K PRO,uClan B6 FULL HD,uClan X96 mini SMART TV,Xiaomi Mi TV 4S 43" UHD 4K,Xiaomi Mi TV Q1E 55'' UHD 4K , Strong 2100(15W-95E) |

|

|

Ответить с цитированием Ответить с цитированием

|

|

|

|

#3 |

|

MODERATOR

|

В Linux добавляют «синий экран смерти» как у Windows

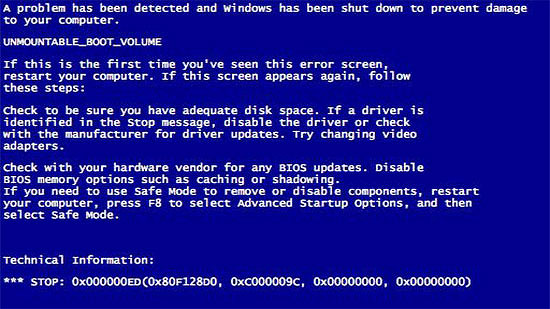

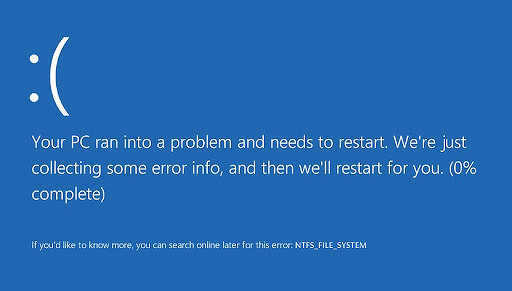

В Linux появится «культовая» особенность Windows – «синий экран смерти». Новшество реализовано на уровне компонента подсистемы инициализации systemd, которая широко применяется в популярных дистрибутивах Linux с середины 2010-х годов. Разработкой systemd руководит экс-программист Red Hat, действующий сотрудник Microsoft. BSoD в Linux В операционных системах на базе ядра Linux может появиться свой «синий экран смерти» (Blue Screen of Death; BSoD), сообщающий о возникновении критической ошибки. Компонент под названием systemd-bsod, обеспечивающий вывод соответствующих сообщений добавлен в тестовую версию подсистемы инициализации и управления службами systemd v255-rc1, которая вышла 6 ноября 2023 г. Согласно информации, доступной в GitHub-репозитории проекта systemd, компонент systemd-bsod позволяет отображать на дисплее в полноэкранном режиме сообщения об ошибках из журнала LOG_EMERG. Текст сообщения выводится шрифтом белого цвета, который легко читается на светло-синем фоне. Он также сопровождается QR-кодом, расположенном правом нижнем углу. Код предназначен для считывания смартфоном и получения дополнительной информации о возникшей ошибке. Кто стоит за systemd Читать дальше...Systemd развивается под кураторством немецкого программиста Леннарта Поттеринга (Lennart Poettering), действующего сотрудника корпорации Microsoft и, помимо systemd, приложившего свою руку к звуковому серверу PulseAudio и системы для анализа локальной сети Avahi.

Linux позаимствует у Windows концепцию «синего экрана смерти» Работу над systemd – альтернативой классической подсистеме инициализации init – Поттеринг и его тогдашний коллега по Red Hat Кай Зиверс (Kay Sievers) начали в 2010 г., а уже к 2011 г. на эту систему перешел первый крупный дистрибутив Linux – Fedora. Отношение к systemd в сообществе свободного программного обеспечения неоднозначное. Система подвергалась критике за чрезмерную громоздкость, чрезмерно сложное устройство и постоянное расширение функциональности. Именно systemd сегодня применяется по умолчанию в большинстве популярных дистрибутивов Linux, таких как CentOS, Debian, Fedora, openSUSE, Red Hat Enterprise Linux, SUSE Linux Enterprise Server. Эволюция BSoD в Windows «Синий экран смерти» – это сообщение о возникновении критической ошибки в операционных системах семейства Microsoft Windows. В близком к своему нынешнему виду BSoD впервые появился в Windows NT 3.1, однако в Windows 1.0 также можно было столкнуться с текстовым сообщением на синем фоне – в случае, когда система обнаруживала неподходящую версию DOS. С BSoD Windows 98 связан курьезный случай, произошедший во время презентации работы технологии Plug & Play в этой ОС, в которой участвовал лично тогдашний генеральный директор Microsoft Билл Гейтс (Bill Gates). При подключении сканера к компьютеру под управлением Windows 98 произошла критическая ошибка, которая привела к появлению BSoD. Практически в каждой новой версии ОС Microsoft меняла облик «синего экрана смерти». В Windows 9x, которое включает в себя Windows 95, 98 и ME, «синий экран смерти» выглядел практически одинаково. Примечательно, что в отличие от более поздних версий BSoD в Windows 9x пользователю предлагался выбор, как поступить в связи с возникновением ошибки: перезагрузиться с потерей несохраненных данных при по мощи нажатия комбинации клавиш ctrl+alt+del или попытаться продолжить работу, нажав Enter. Если в Windows 9x сообщение в рамках BSoD было достаточно лаконичным, а также содержало технические сведения в малопонятном формате, то в Windows XP оно стало более информативным и даже включало рекомендации для пользователя по устранению ошибки.  «Синий экран смерти» в Windows XP С выходом Windows 8 в 2012 г. пользователи вновь получили возможность увидеть на своем экране обновленный BSoD. Его «фишкой» стало изображение огромного эмотикона – грустного смайлика, состоящего из символов двоеточия и открывающей круглой скобки.  BSoD в Windows 8 В 2016 г. в BSoD, включенный в Windows 10, был добавлен QR-код со ссылкой на стандартный раздел справки на сайте Microsoft, связанный с «синим экраном смерти». В Windows 11, которая вышла в октябре 2021 г., по неизвестной причине разработчики из Microsoft решили отойти от канона и превратить «синий экран смерти» в черный, что вызвало непонимание у пользователей. Поэтому уже в ноябре 2021 г. «синий экран смерти» в инсайдерской сборке Windows 11 вновь стал действительно синим, а впоследствии это изменение перекочевало и в стабильную ветку ОС. [свернуть] |

|

|

Ответить с цитированием Ответить с цитированием

|

|

|

|

#4 | |

|

VIP

|

Kali Linux 2023.4

Разработчики представили новую, четвертую и последнюю версию дистрибутива в 2023 году. Новинка уже доступна для загрузки, содержит сразу 15 новых инструментов и GNOME 45. Новые инструменты: cabby (https://pkg.kali.org/pkg/cabby)— имплементация клиента TAXII; cti-taxii-client (https://pkg.kali.org/pkg/cti-taxii-client) — библиотека клиента TAXII 2; enum4linux-ng (https://www.kali.org/tools/enum4linux-ng/) — следующее поколение enum4linux с дополнительными возможностями (инструмент энумерации Windows/Samba); exiflooter (https://www.kali.org/tools/exiflooter/) — поиск геолокации по всем URL-адресам и каталогам изображений; h8mail (https://www.kali.org/tools/h8mail/) — email OSINT и инструмент для поиска утечек паролей; Havoc (https://www.kali.org/tools/havoc/)— современная и гибкая система управления и контроля для пост-эксплуатации; OpenTAXII (https://pkg.kali.org/pkg/opentaxii) — имплементация сервера TAXII; PassDetective (https://www.kali.org/tools/passdetective/) — сканирование истории shell-команд для обнаружения случайно записанных паролей, API-ключей и секретов; Portspoof (https://www.kali.org/tools/portspoof/)— все 65535 TCP портов всегда открыты и эмулируют сервисы; Raven (https://www.kali.org/tools/raven/) — легкий HTTP-сервис загрузки файлов; ReconSpider (https://www.kali.org/tools/reconspider/) — продвинутый фреймворк для OSINT; rling (https://www.kali.org/tools/rling/) — RLI Next Gen (Rling), более быстрая многопоточная и многофункциональная альтернатива rli; Sigma-Cli (https://www.kali.org/tools/sigma-cli/) — список и преобразование правил Sigma в языки запросов; sn0int (https://www.kali.org/tools/sn0int/) — полуавтоматический OSINT-фреймворк и менеджер пакетов; SPIRE (https://www.kali.org/tools/spire/) — набор API-интерфейсов SPIFFE Runtime Environment для установления доверия между программными системами. Начиная с этой версии, Kali Linux AMD64 и ARM64 доступны в маркетплейсах Amazon AWS и Microsoft Azure, что позволит легко развернуть Kali в облаке.

|

|

|

|

Ответить с цитированием Ответить с цитированием

|

|

|

|

#5 | ||

|

VIP

|

Релиз Manjaro Linux 23.1 Vulcan

|

||

|

|

Ответить с цитированием Ответить с цитированием

|

|

|

|

#6 | ||

|

VIP

|

Релиз дистрибутива Zorin OS 17

|

||

|

|

Ответить с цитированием Ответить с цитированием

|

|

|

|

#7 | ||

|

VIP

|

Релиз дистрибутива Nobara Linux 39

|

||

|

|

Ответить с цитированием Ответить с цитированием

|

|

|

|

#8 | ||

|

VIP

|

Выпуск дистрибутива Tails 5.22

|

||

|

|

Ответить с цитированием Ответить с цитированием

|

|

|

|

#9 | ||

|

VIP

|

Kali Linux 2024.1: Обзор основных изменений

|

||

|

|

Ответить с цитированием Ответить с цитированием

|

|

|

|

#10 | ||

|

VIP

|

Выпуск дистрибутива Tails 6.1

|

||

|

|

Ответить с цитированием Ответить с цитированием

|